CSRF (XSRF) — saytlar aro so’rovlarni qalbakilashtirish

Veb sayt yoki veb ilovalar zaifligining ikkinchi eng keng tarqalgan turi — saytlar o’rtasidagi so’rovni soxtalashtirish hisoblanadi. Ushbu hujum turi brauzerning istalgan so’rovga bevosita cookie-fayllarni qo’shish usulidan foydalanadi.

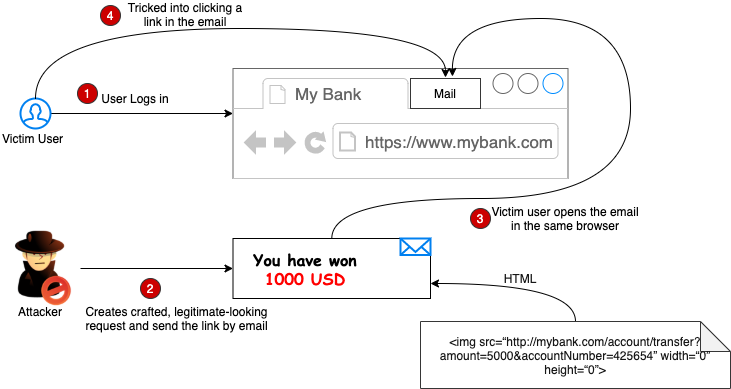

Misol uchun, siz cookie-fayllardan foydalanadigan saytda ro’yhatdan o’tdingiz va qandaydir vaqtda nomalum skript ushbu saytning originaliga so’rov yuboradi — ya’ni siz pochta mijozini ochasiz va zararli linkga bosasiz siz buni aynan haqiqiy saytning linki deb o’ylaysiz. So’rovning o’zi boshqa oynadan kelgan bo’lsa ham, brauzer avtomatik ravishda so’rovga cookie-fayllarni qo’shadi.

SOP tufayli ushbu skript response ni ko’rish huquqiga ega bo’lmaydi. Ammo u vakolatli foydalanuvchi sifatida so’rovlarni bajarishi mumkin bo’ladi. Masalan, pul o’tkazish uchun so’rov yuborish yoki shunchaki mumkin bo’lgan ma’lumotlarni o’chirish.

Rasmda CSRF qanday ishlashi tushuntirilgan :

Ushbu hujumning oldini olish uchun birinchi navbatda aniq autentifikatsiya tizimlaridan foydalanish tavsiya etiladi. Masalan, sarlavhadagi sessiya token / jwt yoki body parametridagi sessiya tokeni. Bundan tashqari, agar saytda biron bir forma ishlatilsa, anti-csrf tokenlarini amalga oshirish tavsiya etiladi.

Ularning mohiyati shundaki, server response vaqti ikkita tasodifiy token beradi. Ulardan biri kukilar uchun, ikkinchisi yashirin input maydonida bo’ladi. Foydalanuvchi formani sumbit qilib serverga yuborgan vaqti, u ikkala tokenni ham serverga yuborishi kerak. Agar ular serverning dastlab response da yuborganidan farq qilsa, server so’rovni bloklaydi.

Umumiy Dasturlash

CSRF (XSRF) — saytlar aro so’rovlarni qalbakilashtirish