Друзья, не перестаю получать много писем с вопросом Как избавиться от баннера вымогателя, недавно у меня возникла интересная переписка с одним хорошим человеком, решил поделиться с вами, я уверен вам будет интересно.

Здравствуйте уважаемый администратор, день назад зашёл на один из музыкальных форумов, вот ссылка (на самом деле ссылка на форум прилагается, прим. администратора) и словил баннер на рабочий стол, а самое главное, с данным сайтом это уже не первый раз. Жалуются на них многие, вирусы они удаляют с сайта, затем они у них появляются вновь. Ну что случилось, то случилось. Статью вашу- как удалить баннер читал, но так как в этом вопросе абсолютно не разбираюсь, осилить её не смог, только так, некоторые моменты, попытался в безопасный режим войти и неудачно. Операционная система Windows 7. Заранее спасибо. Макс.

С огромным чувством благодарности нашему читателю, за данную ссылку на вирусный сайт, где мой компьютер возможно заразят баннером вымогателем, я отключил свой антивирус и кое-какую защиту, речь о которой пойдёт ниже и прошёл по данной ссылке. Открылся сайт, в котором я только и успел разглядеть очертания гитары, буквально через секунду, вирусный код, внедрённый в главную страницу этого сайта, представляющий собой jаvascript, сработал на выполнение и мой рабочий стол был заблокирован баннером вымогателем, даже нажать ни на что не успел (ссылку на сайт с вирусом давать вам конечно не буду, администрации этого сайта, я написал позже письмо и вирус с сайта удалили, а вообще в жизни всё может быть, ни один сайт на 100% не застрахован от взлома).

Примечание: Друзья, многие читатели спрашивают у меня — Как максимально застраховать себя при интернет серфинге, а самое главное с помощью каких инструментов? Читайте нашу статью Как с гарантией не допустить заражения Windows вирусом при путешествии по интернету даже, если у Вас отсутствует антивирус и всё это бесплатно!

Ну, а сейчас подробная история о том, как избавиться от баннера, если Вы егоуже поймали. Приведённая информация подходит к операционным системам Windows ХР, Windows Vista, Windows 7.

Первое что предпримем, зайдём на сайты ведущих антивирусных компаний, предоставляющих услуги разблокировки компьютера от баннера вымогателя

- Dr.Web https://www.drweb.com/xperf/unlocker

- NOD32 http://www.esetnod32.ru/.support/winlock

- Лаборатории Касперского http://sms.kaspersky.ru

К сожалению код разблокировки, подобрать мне не удалось, видимо вирус написан недавно.

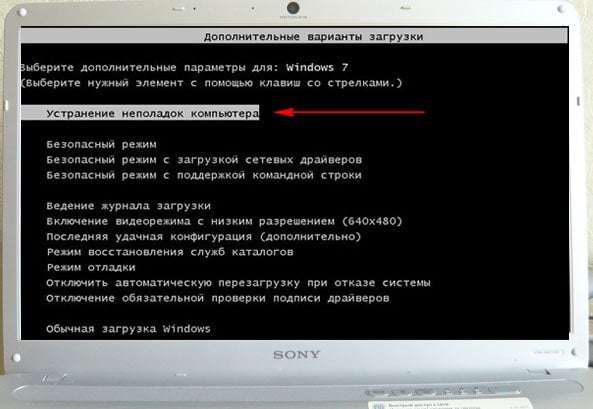

Второе что можно попробовать – перезагружаем компьютер и при загрузке жмём F-8, заходим в Устранение неполадок, это если у вас установлена Windows 7, в операционной системе Windows XP идите сразу в безопасный режим с поддержкой командной строки (что там делать, читайте чуть ниже).

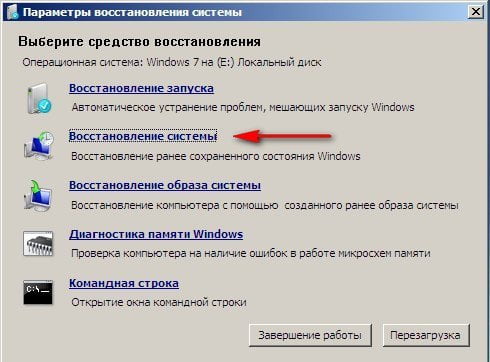

далее среда восстановления Windows 7,

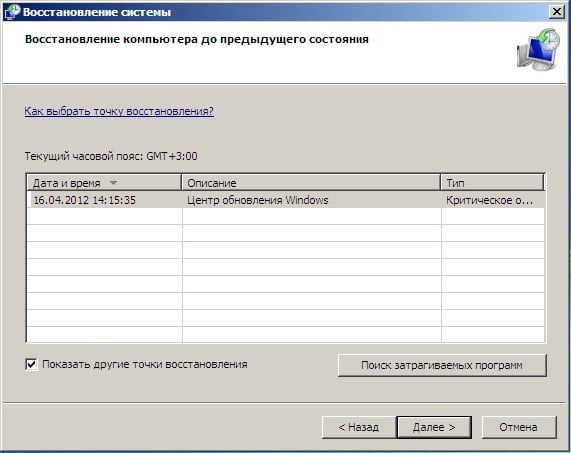

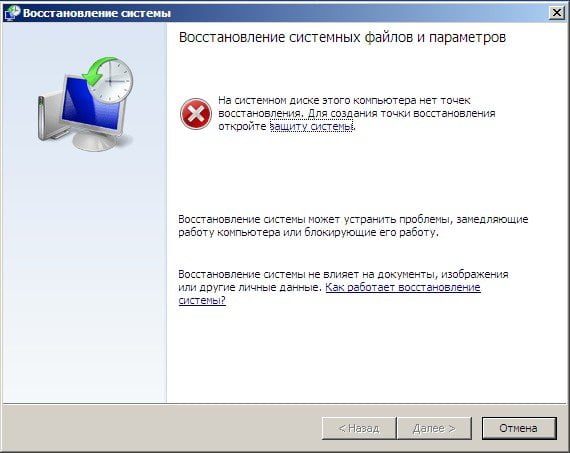

пытаемся применить Восстановление системы, выбираем точку восстановления, Далее

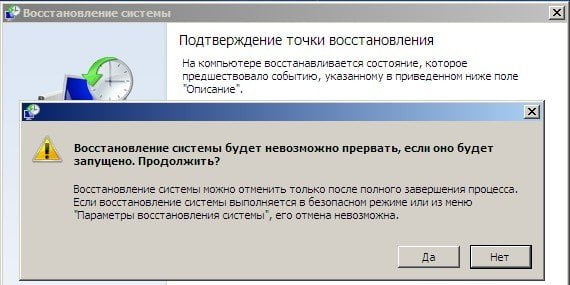

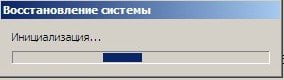

и … восстановление системы запускается.

Далее перезагрузка и баннера как не бывало…

Просканировал антивирусником весь компьютер и никаких следов баннера.

Э нет, — подумал я, мы так не договаривались, куда же ты пропал, про что же я людям статью писать буду. И решил я друзья, зайти на один знакомый мне махровый сайт, там этих вирусов, видимо не видимо. Посадить себе в систему настоящий вирус дело пяти минут, который и рабочий стол заблокирует и отключит восстановление системы, короче всё по настоящему. Давно у них я не был, у старых друзей в кавычках, смотрю ничего не изменилось, на главной странице сайта предложение получить выигрыш, положенный мне, как милионному посетителю. Нажимаю на кнопку ПОЛУЧИТЬ и получаю то, что просил, баннер на рабочий стол. Вздыхаю с облегчением, в наше время друзья, настоящий вирус найти сложно.

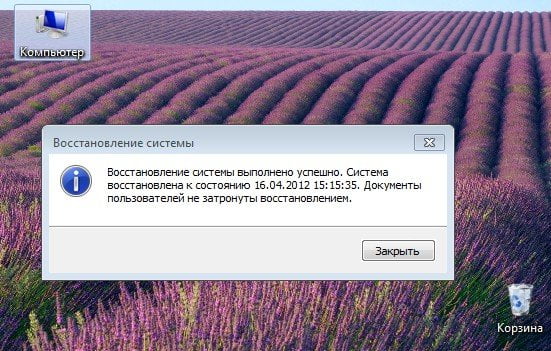

Вот он наш красавец баннер (в коллекцию его заберу и разберу потом на запчасти), деньги говорит давай, а самое главное цены растут, тысячу рублей уже требуют.

Итак начинаю с сервисов разблокировок, предоставляющих свои услуги по удалению баннера, к счастью неудачно (а то пришлось бы другой вирус ловить) и ни один антивирусный сайт, код разблокировки не подобрал.

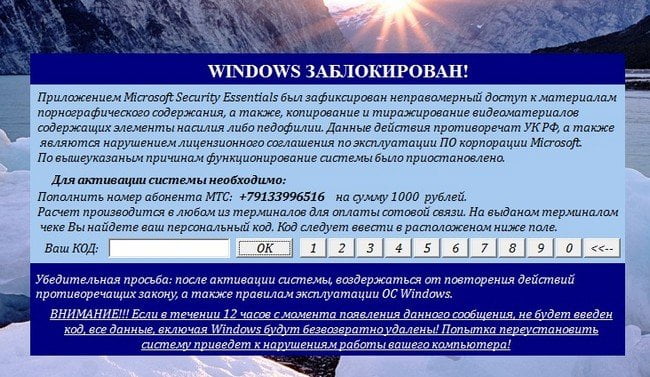

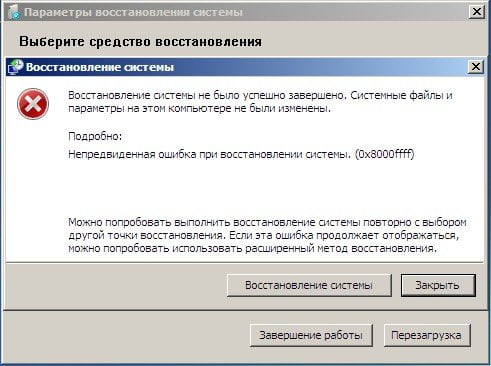

Со страхом в душе опять захожу в Устранение неполадок->среда восстановления->выбираем Восстановление системы и бац… вздыхаю с облегчением, вот вам.., всё как положено — На системном диске этого компьютера нет точек восстановления.

Пытаюсь ещё раз, безрезультатно.

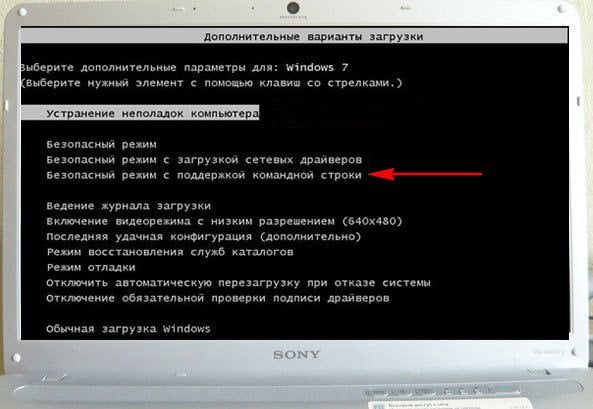

Настроение немного поднялось, пробуем Дополнительные варианты загрузки. Пытаемся зайти в Безопасный режим, там можно использовать восстановление системы, почистить реестр, автозагрузку и так далее, но нас к счастью опять ждёт неудача, тот же самый реальный баннер.

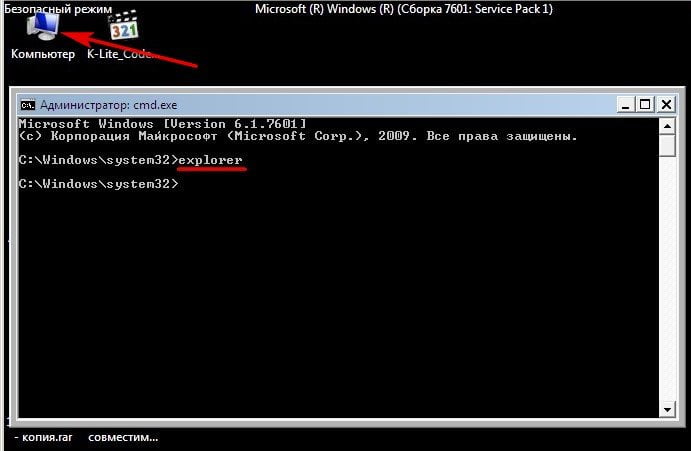

Пробуем попасть в Безопасный режим с поддержкой командной строки и… входим в него. А это значит, что к большому сожалению, мы с вами почти удалили наш классный баннер и длинной статьи не получится, ну да ладно, другой искать уже не будем.

В безопасном режиме с поддержкой командной строки, можно запустить восстановление системы, то есть набрать в командной строке rstrui.exe, но мы уже пытались это сделать в простом безопасном режиме и у нас ничего не получилось, повторяться не будем.

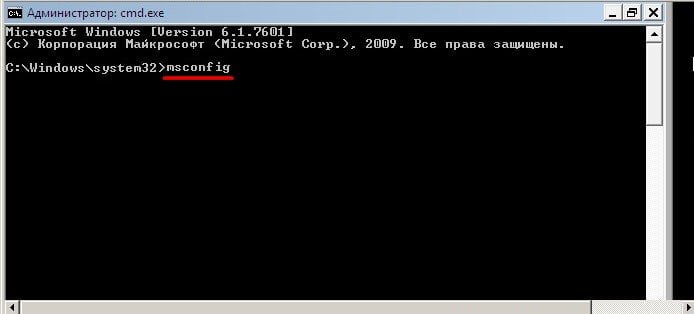

Тогда в командной строке вводим команду msconfig, (опять же, если у вас установлена Windows 7, но вот в операционной системе Windows XP msconfig не сработает, набирайте сначала команду explorer, попадёте на рабочий стол, затем уже идите в автозагрузку обычным путем Пуск-Выполнить-msconfig)

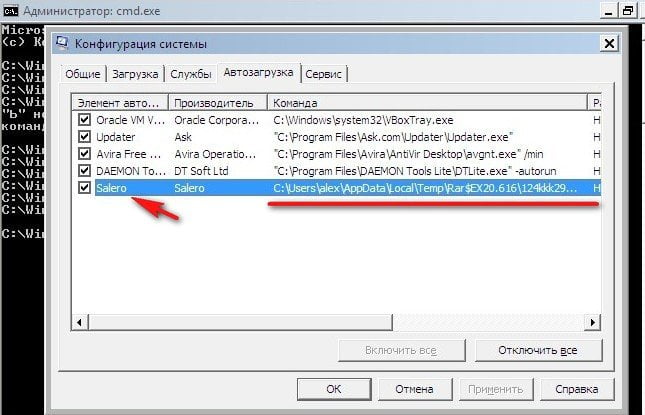

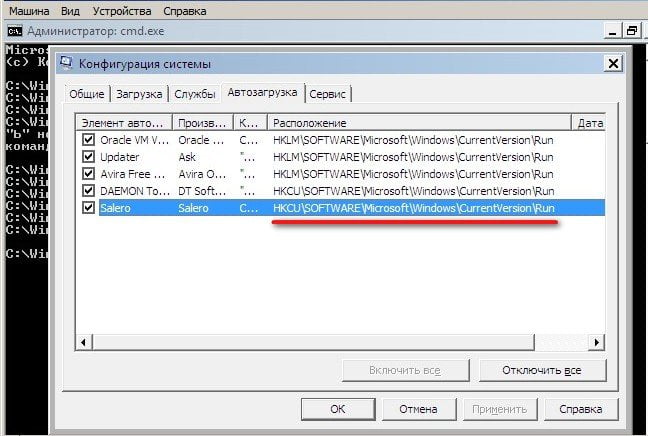

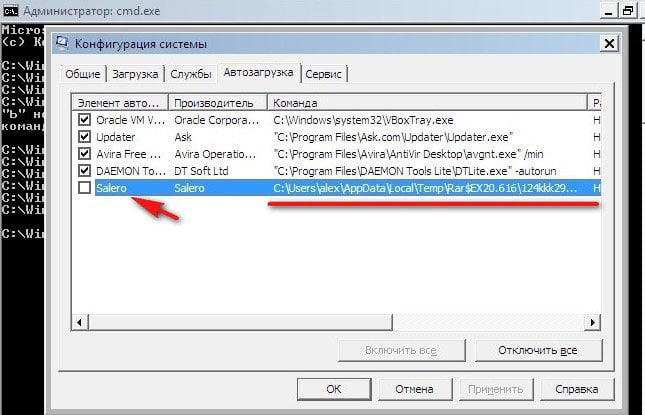

и попадаем в автозагрузку, обратите внимание незнакомый процесс Salero:

В первую очередь смотрим путь к самому файлу вируса, он находится, как мы видим по адресу.

C:UsersИмя ПользователяAppDataLocalTempRar$EX20.61624kkk290347.exe

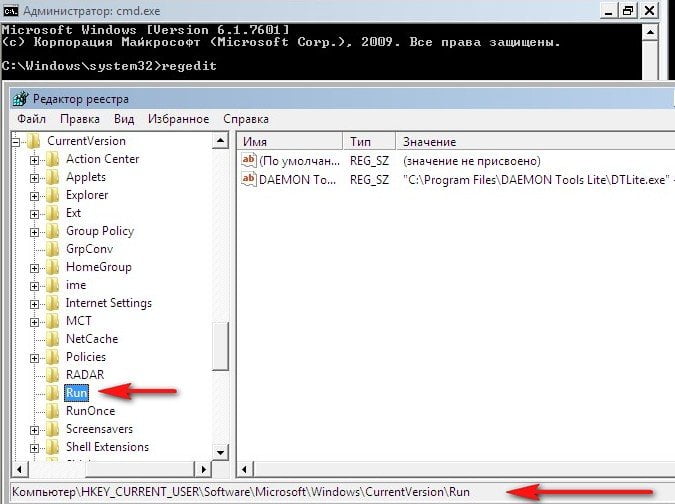

Смотрим, в каком именно разделе вирус прописался в реестре:

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Снимаем галочку с вредоносного процесса и жмём Применить и ОК.

Если сейчас зайти в упомянутый раздел реестра, то вы увидите что ключ соответственно удалён, так как мы его исключили из автозагрузки.

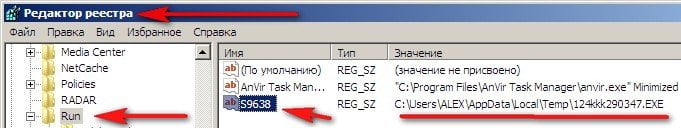

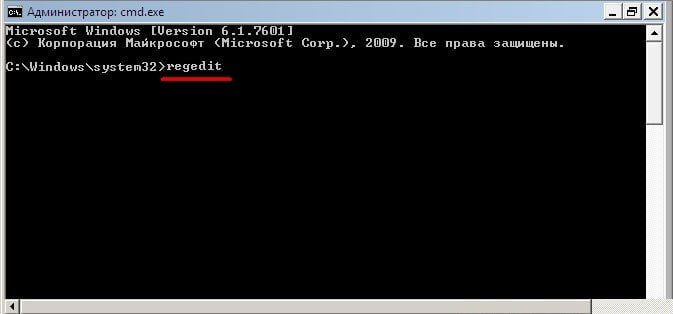

Как из командной строки попасть в реестр? Набираем команду regedit:

Находим данный раздел.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Так же стоит проверить находящийся рядом раздел

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce.

- Примечание: Раньше вирус часто вносил свои изменения в ветку реестра

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

Изменяя там два параметра Shell и Userinit (это на всякий случай), привожу идеальные значения данных параметров. В нашем случае вирус их не затронул.

Shell = Explorer.exe и Userinit = C:WINDOWSsystem32userinit.exe,

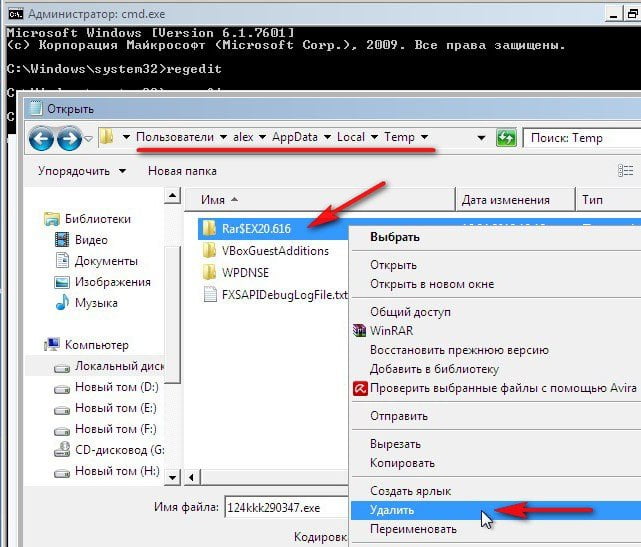

Реестр мы с вами почистили, теперь нужно удалить файл вируса по адресу:

C:Users или имя ПользователяALEXAppDataLocalTempRar$EX20.61624kkk290347.exe

Вводим команду explorer и открывается проводник Windows. Заходим в Компьютер

Проходим в папку

C:Users или имя ПользователяALEXAppDataLocalTemp и видим папку с вирусом Rar$EX20.616, можем удалить её всю сразу, но вижу вам интересно посмотреть на вирус, так давайте в неё зайдём.

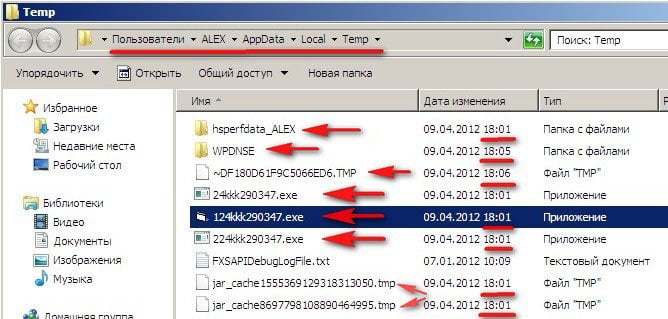

Видим там вместе с нашим вирусом 24kkk290347.exe, группу файлов, созданных системой практически в одно и тоже время вместе с вирусом, удаляем всё. Кстати, все файлы, находящиеся в данной папке Temp, можно и нужно удалить, так как это папка временных файлов.

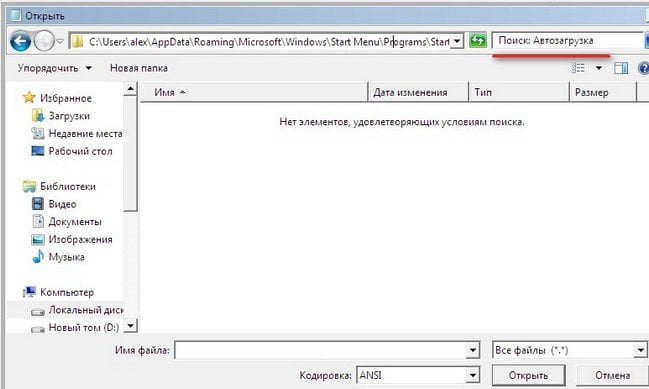

В конце проверяем папку Автозагрузка, в ней ничего нет

C:UsersALEXAppDataRoamingMicrosoftWindowsStart MenuProgramsStartup

На последок я проверил корень диска (С:) и папку C:WindowsSystem32 на предмет файлов с названием Rar$EX20.616 или 24kkk290347 или с датой создания 09.04.2012 время 18.01.

Закрываем командную строку и перезагружаемся

Перезагрузка и пожалуйста перед нами возникает наш нормальный рабочий стол. У нас с вами получилось избавиться от вируса. Сейчас не будет лишним, проверить весь компьютер на присутствие вредоносных программ — антивирусом с последними базами обновлений.

Что ещё можно предпринять, если в командную строку войти нам не удастся. Можно использовать диски восстановления ESET NOD32 или Dr. Web (читайте наши подробные статьи).

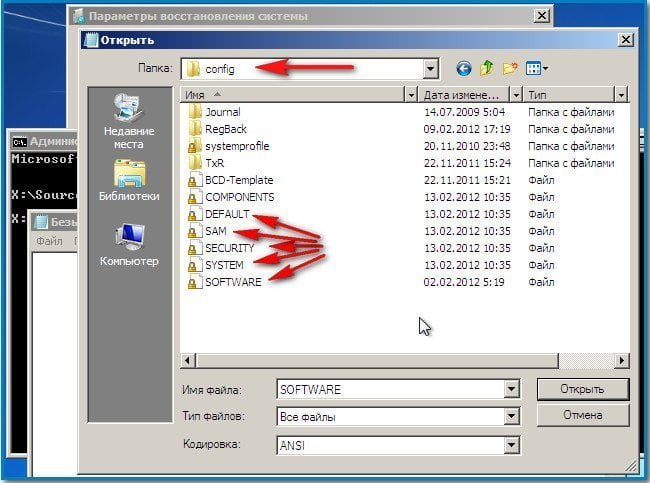

Или к примеру, если у вас Windows 7, можете загрузиться в среду восстановления семёрки. Для этого можно использовать установочный диск Windows 7 или диск восстановления Windows 7 , зайдёте в командную строку, наберёте notepad, откроется блокнот– файл—открыть, затем нужно заменить файлы реестра SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM из папки C:WindowsSystem32config,

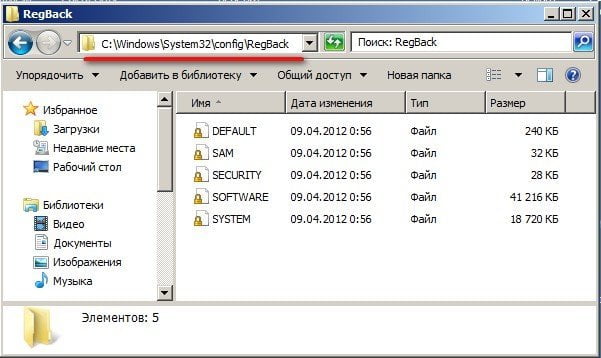

такими же файлами из папки C:WindowsSystem32configRegBack.

Каждые 10 дней Планировщик заданий создаёт резервную копию файлов реестра — даже если у вас Отключено Восстановление системы.

Затем удалим сам вирус из папки Temp или всё содержимое папки, как показано выше:

C:Users или имя ПользователяALEXAppDataLocalTempRar$EX20.61624kkk290347.exe удаляем просто, заходим в неё и выбираем удалить. Затем перезагружаемся.

Вообще друзья более полная информация приведена в статье Как удалить баннер.

Теперь речь пойдёт не о том, как избавиться от баннера, а о том как застраховать себя при интернет серфинге, от заражения компьютера баннером вымогателем.

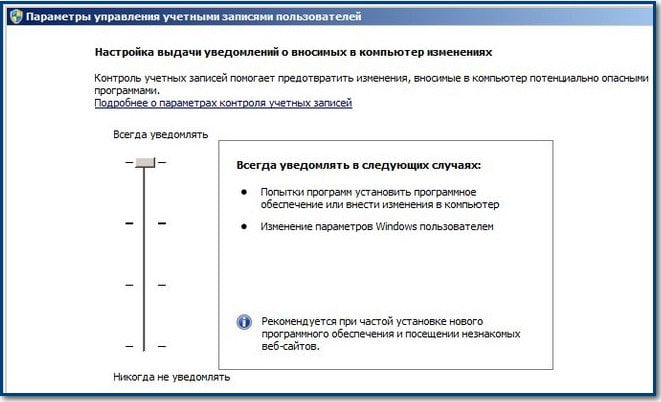

В первую очередь многие из вас интересуются вопросом, может ли помочь в нашем случае контроль учётных записей UAC — компонент безопасности в операционных системах Windows Vista и Windows 7, к сожалению здесь он не помог, хотя и стоял у меня стоял на последней шкале. Рекомендуется при установке нового программного обеспечения и посещении незнакомых веб-сайтов. Но совсем отключать его не стоит, бывает он полезен во многих случаях, так как сообщает пользователю о любой активности в системе, можете почитать нашу статью Отключение UAC.

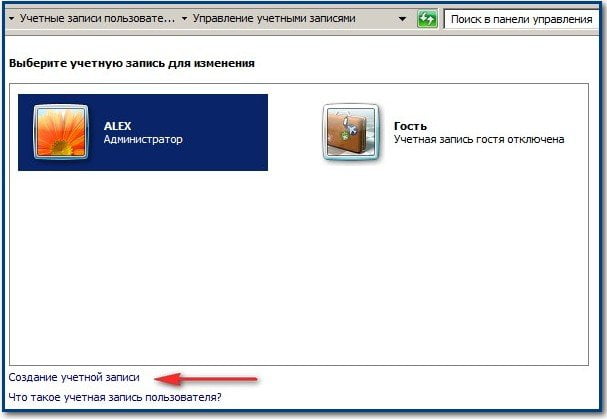

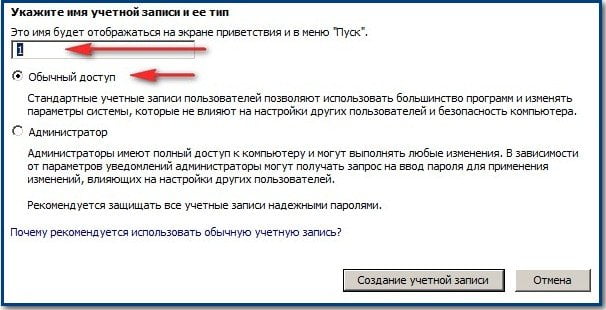

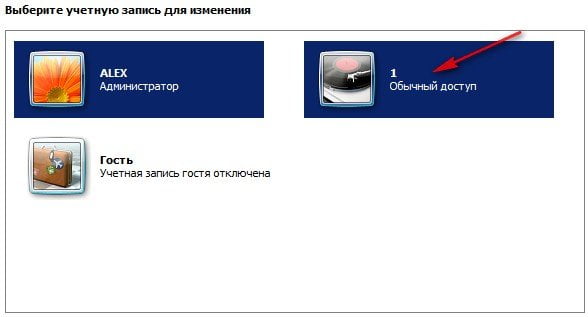

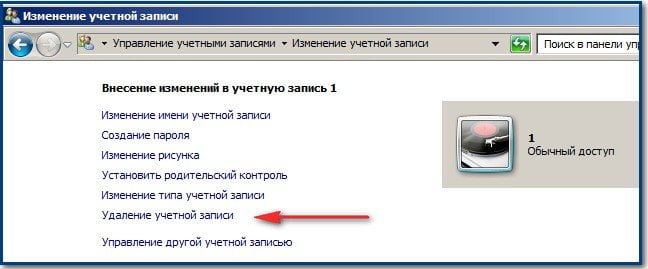

Вот смотрите, я создал учётную запись «1» и предоставил ей обычный, НЕ привилегированный доступ к компьютеру.

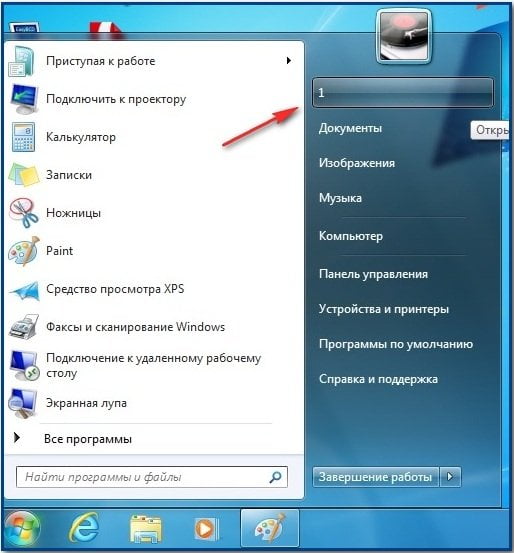

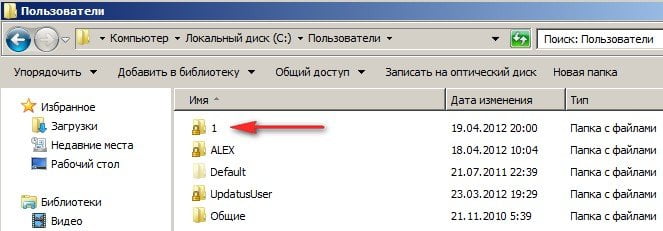

Зашёл на тот же заражённый сайт и мой компьютер был так же заблокирован баннером вымогателем. Из этой ситуации можно выйти таким образом. Вы заходите в компьютер уже под учётной записью администратора, далее заходите в папку (C:Users или Пользователи), выбираете папку пользователя «1», а дальше или удаляете вирус, который может находится в папке

C:UsersГостьAppDataRoamingMicrosoftWindowsStartMenuProgramsStartup, то есть Автозагрузка, так же всё нужно удалить из папки.

C:UsersГостьAppDataLocalTemp

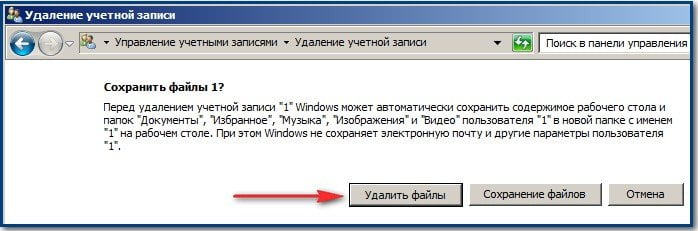

Или лучше просто отключить учётную запись «1»,

вам предложат удалить файлы связанные с созданной вами учётной записью «1»,

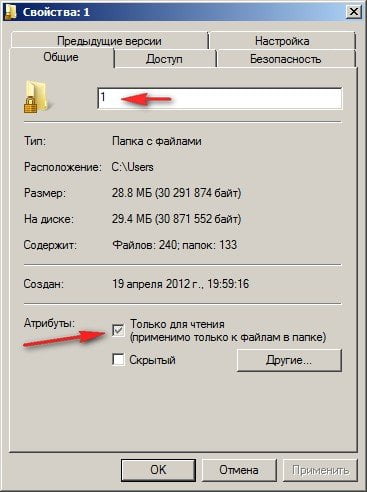

согласитесь, если папка по адресу (C:Users1) не удаляется, с неё нужно снять атрибут Только чтение и удалить.

В дальнейшем вы можете создать учётную запись с ограниченными правами вновь. Статья о том, как лучше создавать и управлять учётными записями пользователей, готовится.

В дальнейшем вы можете создать учётную запись с ограниченными правами вновь. Статья о том, как лучше создавать и управлять учётными записями пользователей, готовится.

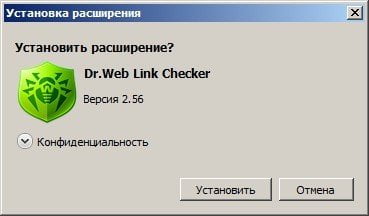

Далее ещё рассмотрим один полезный плагин для браузеров Dr.Web LinkChecker (особо на него не надейтесь) http://www.freedrweb.com/linkchecker он создан для проверки интернет-страниц и файлов, скачиваемых из сети Интернет. Принцип работы плагина такой — скачивается и проверяется страница сайта на который вы заходите и все внешние скрипты, которые она содержит. При желании, если вам что-то не понравится, вы его всегда сможете отключить в меню браузера. Меню->расширения->управление расширениями->Отключить

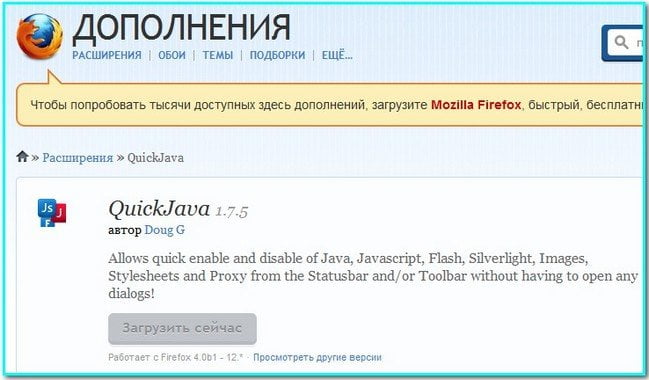

Ещё можно установить себе QuickJava — плагин для браузера Firefox, довольно неплохая вещь, позволит вам разрешить или запретить выполнение Java и jаvascript в вашем браузере.

Ну и не устану говорить про программы резервного копирования данных, можете почитать, у нас много интересных статей.

Но что ещё хочу сказать, если вы заметили на каком-нибудь сайте постоянную вредоносную активность, то не стоит туда заходить совсем.

Выделите и нажмите Ctrl+Enter

Антивирусы, Безопасность

Как избавиться от баннера