Посещая сайты, вы неизбежно оставляете в сети цифровой след, по которому вас можно идентифицировать. Конфигурация компьютера, IP, данные местоположения, поисковые запросы — все эти сведения регистрируются и используются с определенными целями, как правило, коммерческими. А как же VPN и прочие средства анонимизации? Да, они способны обеспечить защиту, но лишь частично. Полная анонимность в интернете не более чем миф и только наивный человек может считать, что, отключив прием cookies и сменив IP, он станет невидимым для компьютерных систем слежения.

Тест Panopticlick: выясняем, насколько легко отследить ваш браузер в сети

Эксперимент, проведенный компанией Electronic Frontier Foundation только подтверждает такое положение вещей. Для оценки уровня приватности браузеров специалисты компании предложили использовать особый алгоритм определения степени информационной энтропии — хаотичности информации, передаваемой каждым отдельным компьютером. Чем выше уровень энтропии, тем меньше вероятности быть отслеженным и напротив, низкий уровень энтропии позволяет трекинговым системам быстрее и эффективнее составлять цифровые отпечатки компьютеров в сети.

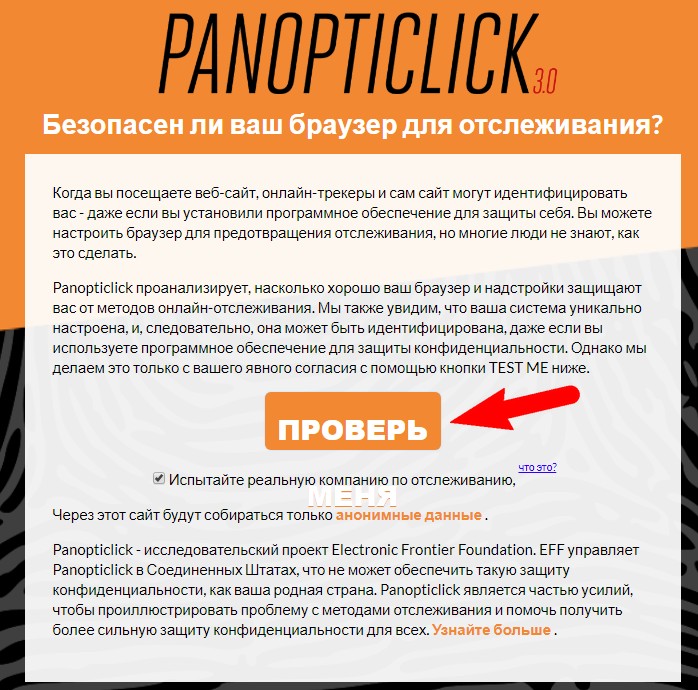

Например, уникальность настроек браузера снижает энтропию, делает вас более опознаваемыми в интернете. Для определения уровня хаотичности выдаваемой браузером информации специалисты EFF создали сервис Panopticlick (

https://panopticlick.eff.org/), позволяющий определить вероятность отслеживание компьютера пользователя по оставляемым в интернете цифровым следам. Сервис предлагает пройти простой тест, в ходе которого будут проверены настройки обозревателя, отвечающие за обмен данными определенного типа, в основном связанные с трекинговыми технологиями.

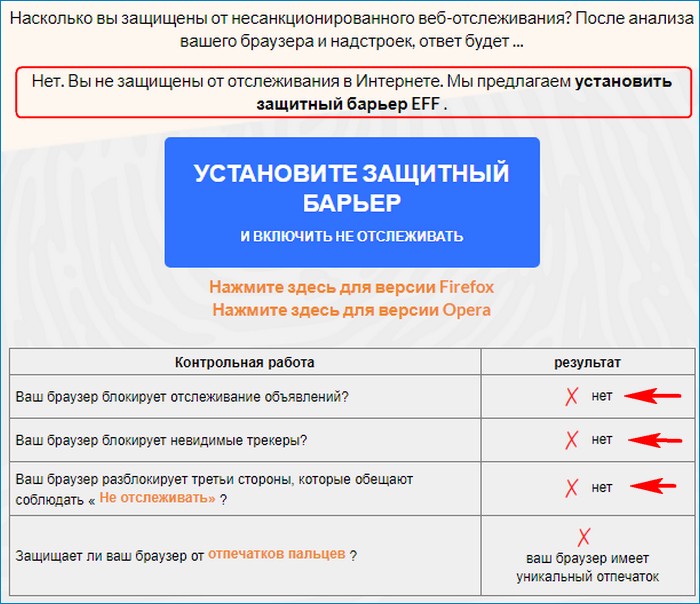

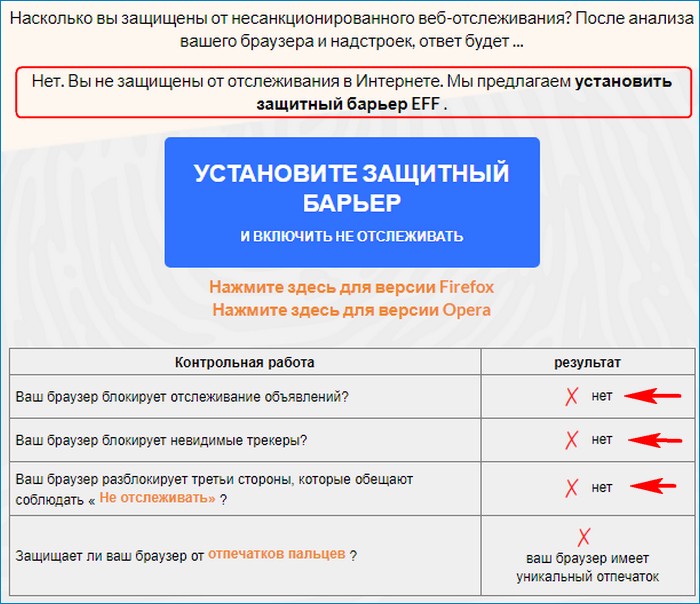

Если тест покажет низкую энтропию (результаты будут помечены красным крестиком),

следует понизить индивидуальность браузера, а также запретить обнаружение сайтами кук, шрифтов, расширений и прочих компонентов. Добиться первого проще всего используя настройки по умолчанию, для блокировки отслеживания компонентов браузера можно воспользоваться плагинами NoSсriрt или Privacy Badger, кстати, рекомендуемым EFF (читайте статью на эту тему — Что такое фингерпринтинг и можно ли от него защититься). Впрочем, не стоит принимать всё изложенное выше как прямое руководство к действию. Хотя предлагаемые Panopticlick методы тестирования имеют под собой реальные основания, всё же носят они по большей части экспериментальный характер.