Windows LAPS: Управление паролями локальных администраторов на компьютерах в AD

LAPS (Local Administrator Password Solution) позволяет централизованно управлять паролями локальных администраторов на компьютерах домена. Текущий пароль локального администратора хранятся в защищённых атрибутах объектов Computer в Active Directory, регулярно меняется автоматически, и может быть получен авторизованными пользователями.

В этой статье мы покажем, как настроить Windows LAPS для управления паролями локальных администраторов на компьютерах в домене Active Directory.

До апреля 2023 года установочный MSI файл LAPS нужно было вручную скачивать с сайта Microsoft, разворачивать на компьютерах компоненты администратора или клиентскую часть, устанавливать ADMX шаблоны GPO для LAPS и расширять схему AD.

В апреле 2023 года вышли обновления, которые добавляют встроенную поддержку новой версии LAPS в Windows. Теперь для использования LAPS не нужно скачивать и устанавливать MSI пакет.

Особенности новой версии Windows LAPS

Встроенная поддержка Windows LAPS была добавлена в следующих кумулятивных обновлениях, выпущенных в апреле 2023 года:

- Windows 11 22H2 – KB5025239

- Windows 11 21H2 – KB5025224

- Windows 10 22H2 — KB5025221

- Windows Server 2022 – KB5025230

- Windows Server 2019 – KB5025229

Что нового в Windows LAPS?

- Все компоненты нового LAPS встроены в Windows;

- Позволяет сохранять пароли администраторов в локальную AD и Azure AD;

- Поддерживается управление паролем DSRM (Directory Services Restore Mode) на контроллерах домена AD;

- Поддержка шифрования паролей;

- История паролей;

- Автоматическое изменение пароля локального администратора после его использования для локального входа на компьютер

Новая версия Windows LAPS требует версии Windows Server 2016 для функционального уровня домена.

Как мы уже указали выше, теперь не нужно скачивать и устанавливать клиент LAPS вручную, все необходимые компоненты LAPS доступны в Windows после установки апрельских обновлений.

Инструменты управления Windows LAPS:

- Новый ADMX файл групповых политик;

- Отдельная вкладка в свойствах компьютера в консоли Active Directory Users and Computers (ADUC);

- PowerShell модуль Windows LAPS;

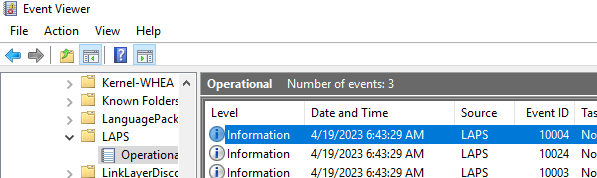

- Отдельный журнал Event Viewer: Application and Service Logs -> Microsoft -> Windows -> LAPS -> Operational.

Microsoft указывает, что нужно отключить политики и удалить настройки предыдущую версию legacy LAPS (msi) перед развертыванием групповых политик новой LAPS. Для этого нужно остановить новые установки MSI LAPS и удалить все параметры в ветке реестра HKLMSoftwareMicrosoftWindowsCurrentVersionLAPSState.

Если старая версия не удалена в Event Viewer будут появляться события со следующими Event ID:

- Event ID 10033, LAPS — The machine is configured with legacy LAPS policy settings, but legacy LAPS product appears to be installed. The configured account’s password will not be managed by Windows until the legacy product is uninstalled. Alternatively, you may consider configuring the newer LAPS policy settings.

- Event 10031, LAPS — LAPS blocked an external request that tried to modify the password of the current manager account.

Разворачиваем Local Administrator Password Solution в домене Active Directory

Вы можете начать внедрение новой версии LAPS после установки новых обновлений на все контроллера домена.

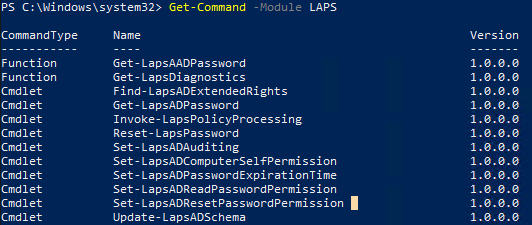

Для управления Local Administrator Password Solution используются PowerShell командлеты из модуля LAPS. Доступны следующие команды:

Get-Command -Module LAPS

- Get-LapsAADPassword

- Get-LapsDiagnostics

- Find-LapsADExtendedRights

- Get-LapsADPassword

- Invoke-LapsPolicyProcessing

- Reset-LapsPassword

- Set-LapsADAuditing

- Set-LapsADComputerSelfPermission

- Set-LapsADPasswordExpirationTime

- Set-LapsADReadPasswordPermission

- Set-LapsADResetPasswordPermission

- Update-LapsADSchema

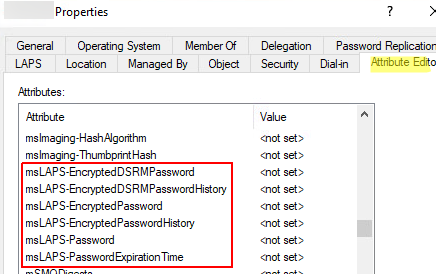

После установки обновлений на DC и клиенты, нужно выполнить обновление схемы AD, которое добавит новые атрибуты. Выполните команду:

Update-LapsADSchema

Update-LapsADSchema : A local error occurred.

В схемы будут добавлены следующие атрибуты:

- msLAPS-PasswordExpirationTime

- msLAPS-Password

- msLAPS-EncryptedPassword

- msLAPS-EncryptedPasswordHistory

- msLAPS-EncryptedDSRMPassword

- msLAPS-EncryptedDSRMPasswordHistory

Откройте консоль ADUC, выберите любой компьютер в AD и перейдите на вкладку редактора атрибутов объекта AD. Проверьте, что у объекта теперь доступны новые атрибуты.

Атрибуты

msLAPS-*

пока не заполнены.

Теперь нужно разрешить компьютерам в указанном Organizational Unit (OU) обновлять атрибуты msLAPS-* в свойствах своих учетных записей в AD.

Например, я хочу разрешить компьютерам из OU MSK обновлять пароль, который хранится в атрибутах AD. Выполните команду:

Set-LapsADComputerSelfPermission -Identity "OU=Computers,OU=MSK,DC=winitpro,DC=ru"

Теперь с помощью PowerShell создадим группу пользователей, которым можно просматривать пароли локальных администраторов на компьютерах в этом OU:

New-ADGroup MSK-LAPS-Admins -path 'OU=Groups,OU=MSK,DC=winitpro,DC=ru' -GroupScope local -PassThru –Verbose

Add-AdGroupMember -Identity MSK-LAPS-Admins -Members user1, user2

Разрешим для этой группы просматривать пароли и сбрасывать их:

$ComputerOU = "OU=Computers,OU=MSK,DC=winitpro,DC=ru"

Set-LapsADReadPasswordPermission –Identity $ComputerOU –AllowedPrincipals MSK-LAPS-Admins

Set-LapsADResetPasswordPermission -Identity $ComputerOU -AllowedPrincipals MSK-LAPS-Admins

Члены группы Domain Admins по умолчанию могут просматривать пароли локальных администраторов на компьютерах.

Чтобы проверить текущие права на атрибуты LAPS в OU используется команда Find-LapsADExtendedRights.

Find-LapsADExtendedRights -Identity "OU=computers,DC=yourdomain,DC=com"

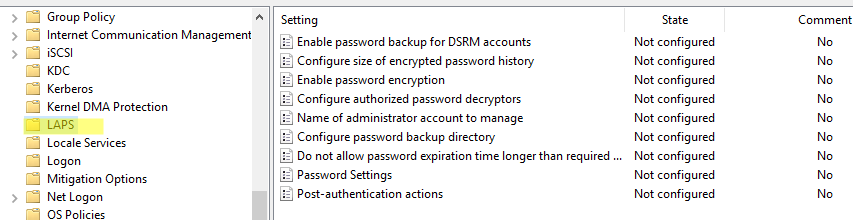

Настройка групповой политики смены локальных паролей через LAPS

При установке последних обновлений в Windows появится новый набор административных шаблонов для управления конфигурацией LAPS через GPO (%systemroot%PolicyDefinitionslaps.admx).

Если у вас используется централизованное хранилище для хранения ADMX шаблонов, скопируйте LAPS.admx в

winitpro.ruSysVolwinitpro.ruPoliciesPolicyDefinitions

.

Настройки LAPS находятся в следующем разделе групповых Computer Configuration -> Policies -> Administrative Templates -> System -> LAPS. Здесь доступны следующие политики LAPS:

- Enable password backup for DSRM accounts

- Configure size of encrypted password histor

- Enable password encryption

- Configure authorized password decryptors

- Name of administrator account to manage

- Configure password backup directory

- Do not allow password expiration time longer than required by policy

- Password Settings

- Post-authentication actions

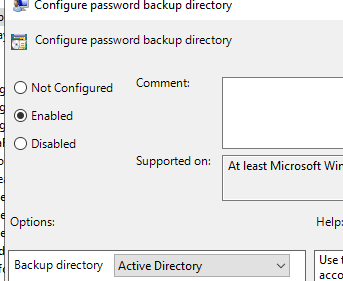

Попробуем настроить минимальную групповую политику LAPS для домена Active Directory.

- Откройте консоль Group Policy Management (

gpmc.msc

), создайте новую GPO и назначьте на OU с компьютерами; - Откройте новую GPO и перейдите в раздел с настройками LAPS;

- Включите политику Configure password backup directory и выберите Active Directory. Эта политика разрешает сохранять пароль администратора в учетной записи компьютера;

Windows LAPS может сохранять пароли в Azure Active Directory (AAD) вместо локальной ADDS.

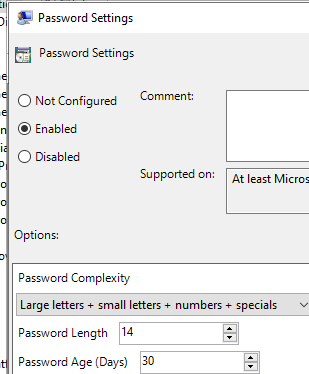

- Затем включите политику Password Settings. Здесь нужно указать параметры сложности пароля, длину, частоту смены ;

- В параметре Name of administrator account to manage нужно указать имя учетной записи администратора, пароль которого нужно менять. Если вы используете встроенного администратора Windows, укажите Administrator здесь.

LGPO не создает локальные учетные записи администратора. Если вы хотите использовать другую учетную запись администратора, нужно предварительно создать ее на компьютерах с помощью GPO или PowerShell.

- Перезагрузите компьютер чтобы применить новые настройки GPO.

Как узнать пароль локального администратора через LAPS?

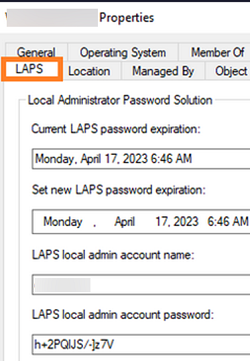

После внедрения политик LAPS, Windows при загрузке изменит пароль локального администратора и запишет его в защищенный атрибут msLAPS-Password в объект компьютера в AD. Вы можете получить текущий пароль компьютера в консоли ADUС или с помощью PowerShell.

Откройте консоль ADUC и найдите компьютер, пароль которого вы хотите получить. В свойствах компьютера появилась новая вкладка LAPS.

На вкладке отображаются следующие данные:

- Current LAPS password expiration

- LASP local admin account name

- LASP local admin account password

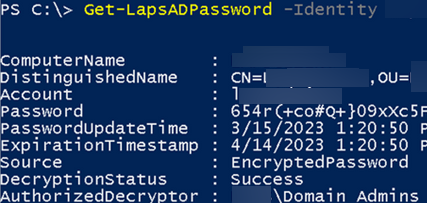

Также вы можете получить текущий пароль администратора компьютер через PowerShell:

Get-LapsADPassword "msk-pc221" -AsPlainText

ComputerName : msk-pc221 DistinguishedName : CN= msk-pc221,OU=… Account : administrator Password : .[lB2DWxy1!k23 PasswordUpdateTime : 4/20/2023 10:13:16 AM ExpirationTimestamp : 5/20/2023 10:13:16 AM Source : EncryptedPassword DecryptionStatus : Success AuthorizedDecryptor : WINITRPRODomain Admins

Вы можете использовать этот пароль для локального входа на этот компьютер с под учетной запись администратора.

Если вы хотите сбросить текущий пароль, выполните на компьютере команду:

Reset-LapsPassword

Это вызовет немедленную смену пароля текущего пользователя и запишет новый пароль в AD.

Windows Local Administrator Password Solution – это простое встроенное решение, которое позволит вам повысить безопасность использования учетных записей локальных администраторов на компьютерах домена. LAPS хранит текущий пароль администратора в защищённом атрибуте AD и регулярно меняет их на всех компьютерах.

Windows 10

Windows LAPS: Управление паролями локальных администраторов на компьютерах в AD