Но прошу вас ещё вот что. Первая часть статьи действительно написана для начинающих и вы там правильно показали пользователям, что убрать баннер с рабочего стола можно очень просто при помощи:

- Дополнительные варианты загрузки->Устранение неполадок компьютера->Восстановление системы

- Безопасный режим с поддержкой командной строки.

- Сервисы кодов разблокировок, предоставляется компаниями разработчиками антивирусного ПО- Dr.Web, а так же ESET NOD32

- Диск восстановления Windows 7.

Но админ, бывают ситуации, когда из-за действий вируса или системного сбоя Безопасный режим с поддержкой командной строки, оказывается недоступным, а восстановление системы не работает. В этом случае Устранение неполадок компьютера и Диск восстановления Windows 7 не помогут, как тогда убрать баннер с рабочего стола?

Тогда наступает вторая часть вашей статьи, где убрать баннер с рабочего стола вы предлагаете любым Live CD или такими инструментами, как ERD Commander 5.0 или Microsoft Diagnostic and Recovery Toolset (DaRT). Но это уже требует значительного профессионализма и хирургической точности, несмотря на вашу подробнейшую инструкцию, ведь работать приходится с реестром, да и просто так эти инструменты не найдёшь. Не могли бы вы подсказать какой-нибудь другой инструмент, попроще.

А в этой статье я предлагаю разобрать работу диска AntiWinLockerLiveCD, тем более у меня недавно произошёл интересный случай.

В один прекрасный день, я закончил все свои рабочие дела и собрался идти домой, как звонит мне один знакомый и жалуется на то, что словил баннер блокировщик рабочего стола, поэтому через 10 минут он будет у меня и я ему должен помочь, так как ноутбук ему нужен срочно.

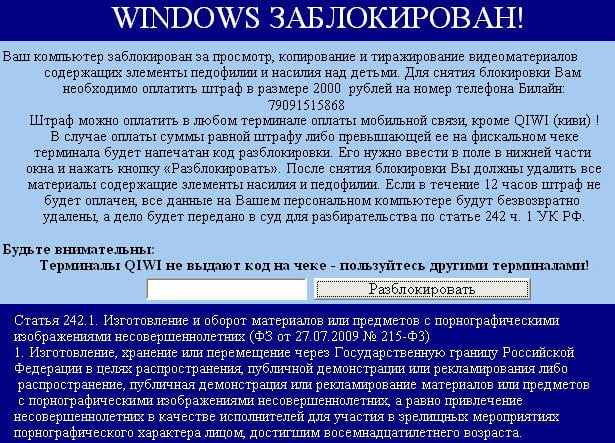

И вот мой товарищ на месте и выкладывает на стол почему-то два ноутбука, объясняя это так. «Первый это ноутбук жены, заблокирован ещё неделю назад, ну а это мой» и он открывает свой ноутбук и я уже несчётный раз наблюдаю баннер, предлагающий перевести на какой-то телефонный номер 2 000 рублей.

Только я хотел приняться за работу, как в голову пришла замечательная мысль, ведь я же хотел статью писать про AntiWinLockerLiveCD. Вот как раз и настал момент проверить этот диск в боевых условиях.

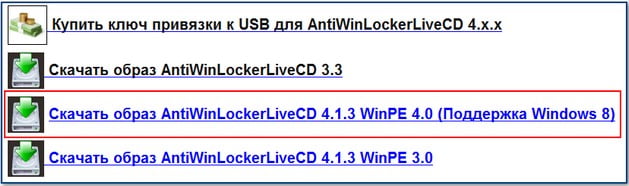

Идём к моему компьютеру и выходим в интернет на сайт http://www.antiwinlocker.ru, жмём на кнопку AntiWinLockerLiveCD (удалит баннеры и блокировщики).

Выбираем скачать образ AntiWinLockerLiveCD 4.1.3 WinPE 4.0 (Поддержка Windows 8), сам диск сделан в среде предустановки Windows 8.

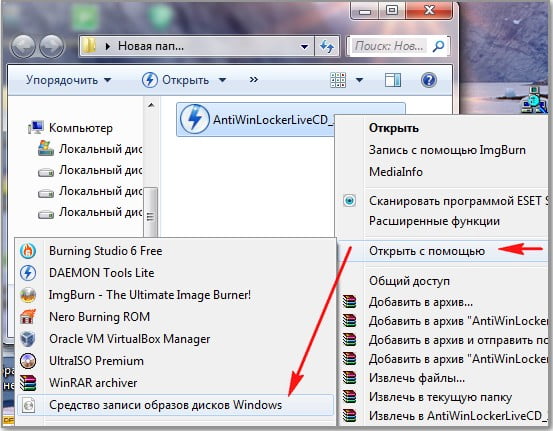

Скачиваем на компьютер образ в формате ISO, вставляем компак-диск CD в дисковод, щёлкаем правой мышью на скачанном образе и выбираем в выпадающем меню — Открыть с помощью и выбираем Средство записи образов дисков Windows, далее записать, вот и всё наш диск готов.

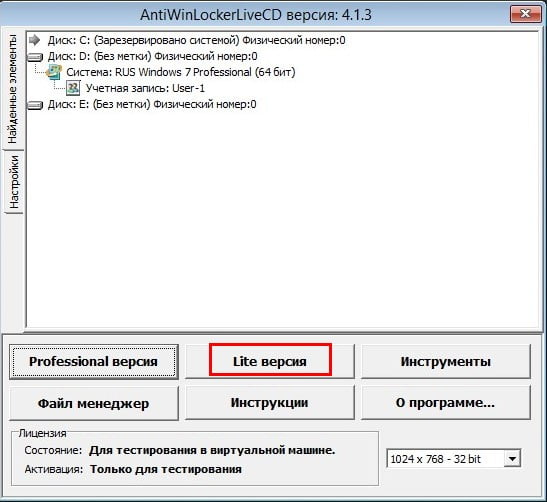

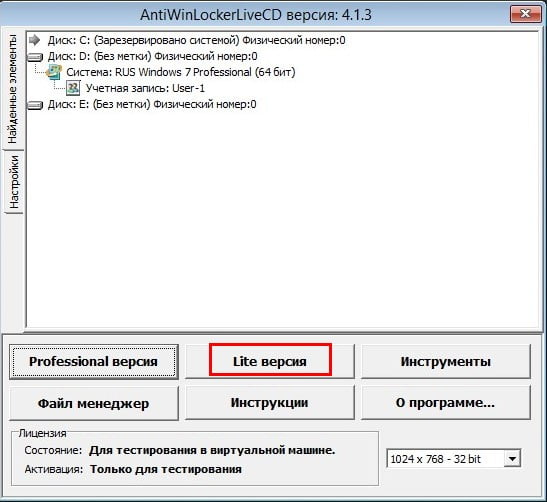

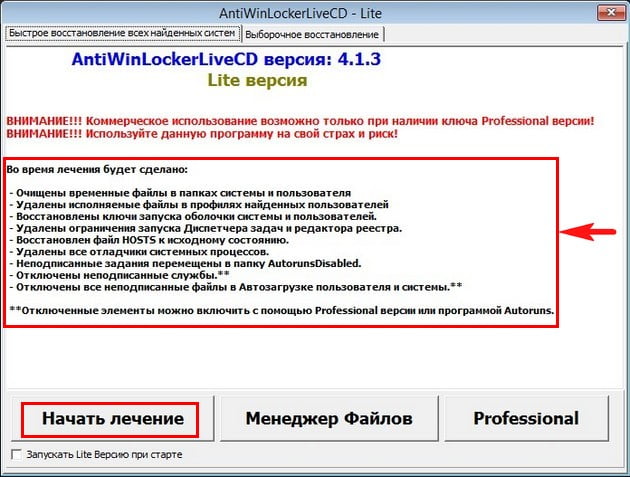

Загружаем с него ноутбук моего приятеля. В главном окне программы для борьбы с баннером нам пригодятся две кнопки: Lite версия — это автоматический поиск вирусного файла баннера блокировщика рабочего стола и если она не поможет Файл менеджер.

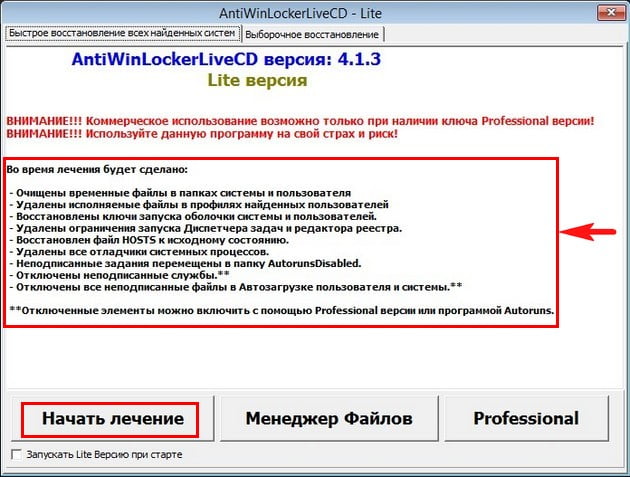

и читаем, что будет сделано во время лечения нашей системы:

Очищены временные файлы в папках системы и пользователя.

Удалены исполняемые файлы в профилях найденных пользователей и так далее…

Как видим автор ни за что не отвечает и мы используем программу на свой страх и риск.

Нажимаем Начать лечение.

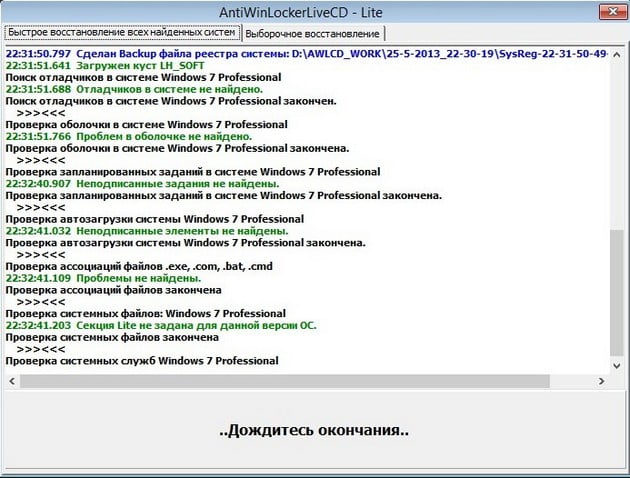

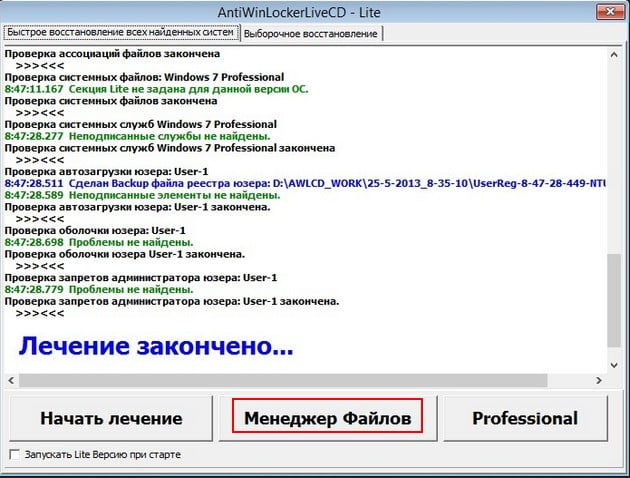

Можно заметить, что происходит поиск вируса баннера блокировщика именно в тех местах, где обычно прячется вирус: во временных файлах операционной системы. Удаляются исполняемые файлы .exe в профилях найденных пользователей.

В первую очередь программа подключается к реестру заражённой системы и проверяет ветку реестра

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

Параметры Userinit и Shell — в идеале должны быть такими:

Userinit — C:Windowssystem32userinit.exe,

Shell — explorer.exe

Файл explorer.exe отвечает за графическую оболочку Windows. Если параметр Shell будет содержать не explorer.exe, а что-то другое, к примеру в нашем случае

Shell C:UsersИмя пользователяAppDataLocalTemp .03947964873201737.exe

Значит вместо рабочего стола у нас запустится вирус из папки Temp

Данный вирусный файл удаляется программой из папки C:UsersИмя пользователяAppDataLocalTemp

Ещё программа очищает все временные папки операционной системы Temp

При работе с AntiWinLockerLiveCD, диск с операционной системой может иметь НЕ букву C:, а другую, в нашем случае D:

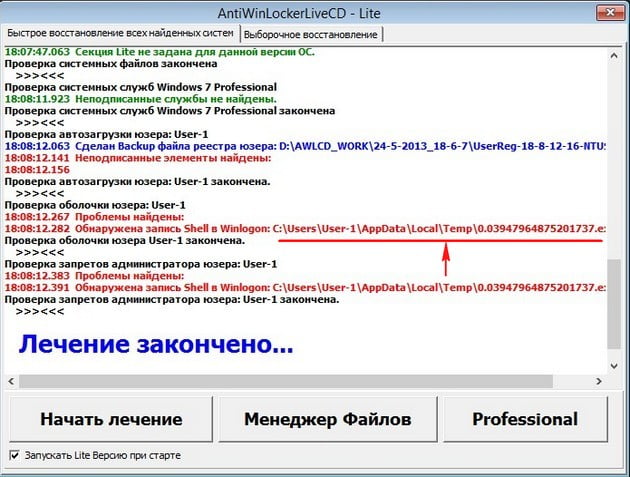

Итак, AntiWinLockerLiveCD нашёл вирус в папке

D:USERSимя пользователяAppDataLocalTemp, откуда с успехом может запускать себя Trojan.Winlock (блокировщик рабочего стола).

С автоматическим режимом мы всё разобрали, ручной пока не трогаем, может нам повезёт и баннер-вымогатель пропадёт. Перезагружаем компьютер и …баннера нет, то есть диск сработал, поздравляю. Далее проверяем на всякий случай весь диск C: антивирусными утилитами. С первым ноутбуком мы разобрались.

Но не забывайте, у нас есть ещё один заблокированный баннером вымогателем ноутбук. Так же загружаем его с диска AntiWinLockerLiveCD, выбираем Lite версия

и нажимаем кнопку Начать лечение,

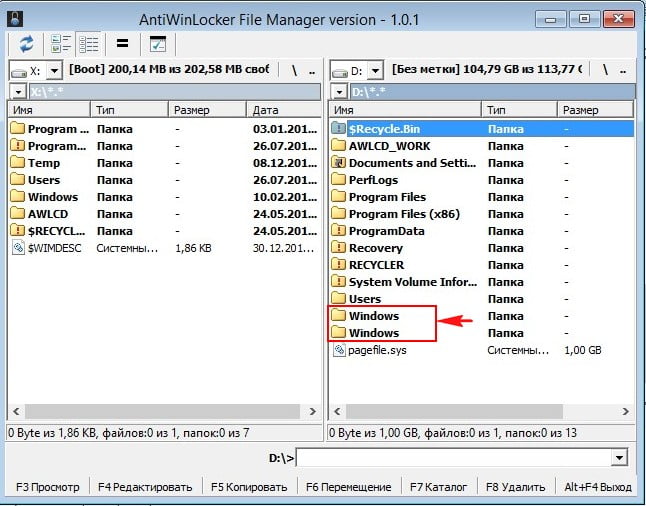

опять происходит поиск баннера блокировщика, но на это раз безрезультатно. В таком случае нужно прибегнуть к помощи файлового менеджера (ручного поиска). Нажимаем на кнопку Менеджер файлов.

Нам нужно проверить все локальные папки пользователя. Обычно друзья, вирус Trojan.Winlock прячется неглубоко и искать долго не придётся.

Ещё раз напомню, что в этом файловом менеджере диск с установленной операционной системой может иметь совсем НЕ букву C:, в нашем случае D:

Просматриваем ещё раз весь профиль пользователя, вирусняк может быть в любой папке, но чаще в самой последней

Для Windows XP

D:Documents and SettingsИмя пользователяLocal SettingsTemp

Для Windows 7

D:USERSимя пользователяAppDataLocalTemp

Просматриваем весь профиль

D:

DUSERS

D:USERSимя пользователя

D:USERSимя пользователяAppData

D:USERSимя пользователяAppDataLocal

D:USERSимя пользователяAppDataLocalTemp

Проверяем все папки и вируса нет. А теперь вопрос самым внимательным читателям.

Вам друзья, ничего не показалось странным в корне диска с операционной системой? Посмотрите ещё раз на скришнот и подумайте?

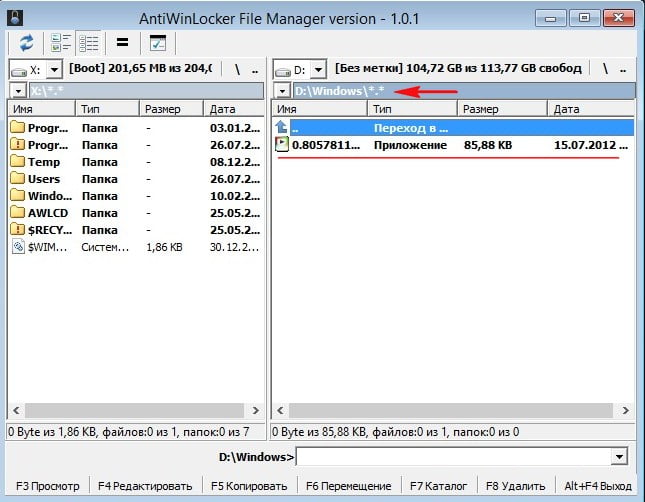

Две папки Windows, это вам как, нормально? Заходим в первую папку Windows и видим, что это нормальная папка с системными файлами, всё как и положено в операционных системах Windows. Заходим во вторую паку и… вот он наш Trojan.Winlock собственной персоной. Выделяем его мышью и жмём F-8(удалить), а можете удалить и всю папку. Перезагружаемся и баннера как и не бывало.

Вы можете спросить, а как вирус мог создать в корне диска C: вторую папку с названием Windows. Очень просто друзья, просто у созданной вирусом папки Windows русская буква «о»

Выделите и нажмите Ctrl+Enter

Антивирусы, Безопасность

Как убрать баннер с рабочего стола